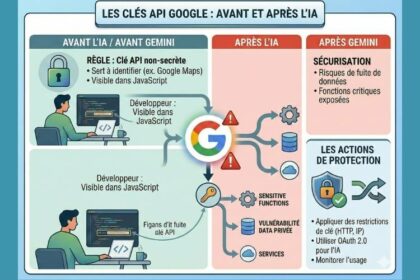

Jusqu’à présent, les développeurs ont répété la même règle : une clé d’API Google n’est pas un secret. Visible dans le code JavaScript d’un site, elle servait simplement à identifier un projet, notamment pour des services (ex. Google Maps). Mais depuis l’arrivée de l’API de l’intelligence artificielle Google Gemini, les choses ont changées.

Ce qui était considéré comme une simple clé publique peut désormais donner accès à des fonctionnalités sensibles, voire à des données privées, si certaines APIs sont activées. C’est la découverte faite par l’équipe de Truffle Security. Nous allons vous expliquer ce qu’ils ont identifié et pourquoi ce changement est important, quels risques il crée pour les développeurs et comment sécuriser efficacement ses projets dans l’écosystème Google.

Contexte : les clés API Google et Gemini

Pendant plus d’une décennie, Google a dit aux développeurs que les clés API (AIza…) n’étaient pas des clés secrètes et qu’elles servaient juste à identifier un projet (comme pour Google Maps ou Firebase), et pouvaient être publiées dans le JavaScript d’un site sans problème. Mais avec l’arrivée de l’API Gemini (l’IA générative de Google), tout a changé.

Problème principal : une clé permet aussi un accès à des données/services sensibles

Présentation du problème de sécurité API Google Cloud

Voici ce que les chercheurs Truffle Security ont identifié. Prenons un exemple :

- Un développeur crée une clé API, par exemple pour Google Maps afin d’afficher une carte, et l’intègre dans sur son site via un script. Cette méthode était censé être sans risque car il s’agit juste de s’authentifier vers le service,

- Quelqu’un active l’API Gemini sur le même projet Google Cloud,

- Sans avertissement, cette clé Maps peut maintenant accéder à des données sensibles via Gemini, y compris des fichiers privés ou des contenus mis en cache.

En conclusion : Une clé qui était publique et sans privilège devient une clé secrète avec de larges accès — sans changement de code ni notification !

Quels sont les risques de cette faille détectée par l’équipe de Truffle Security ?

Par ce biais, un pirate peut :

- Récupérer une clé API dans le JavaScript public d’un site,

- L’utiliser contre l’API Gemini pour lire des fichiers ou données privées,

- Et faire exploser la facture de votre compte Google Cloud en utilisant intensément les services maintenant exposés,

- Ces actions ne réclament aucune autre authentification.

Exemple d’appel qu’un attaquant peut faire :

curl "https://generativelanguage.googleapis.com/v1beta/files?key=$API_KEY"

Quelle est l’ampleur du problème de sécurité des API Google Cloud?

Truffle Security a scanné des données publiques (et a trouvé 2 863 clés Google API vulnérables — i.e. déjà publiées sur Internet — qui peuvent maintenant accéder à Gemini.

Parmi les victimes, il y a même des grandes entreprises ainsi que des clés de la société Google utilisées sur des produits publics.

Truffle Security a alerté Google en novembre 2025 de ce problème. En décembre 2025, Google a pris en compte ce problème et entreprit un plan de correction. Dans ce cadre, Google prévoit d’améliorer la création de clés pour qu’elles soient limitées à Gemini seulement, bloquer les clés déjà compromises, et avertir les développeurs si une clé pose problème.

Que faire si vous utilisez Google Cloud?

Vérifier tous vos projets Google cloud pour vérifier sur lesquels l’API Gemini est activée. Si aucun projet n’a cette API d’activée, vous n’êtes pas affecté par ce problème.

Contrôler toutes les clés API :

- Sont-elles restreintes à certains services ?

- Sont-elles publiques dans du JavaScript ?

- Supprimer la clé actuelle (si elle a été visible publiquement) et en créer une nouvelle à la place et limité son usage pour qu’elle fonctionne uniquement depuis votre site web ou votre serveur.

Conclusion

Nous venons de voir que ce que Google considérait et faisait utiliser comme une simple clé d’identification d’un projet est devenu une clé secrète capable d’accéder à des données sensibles avec Gemini, sans prévenir les développeurs. A l’heure actuelle, des milliers de clés publiques peuvent être utilisées par des attaquants pour voler des données ou facturer de l’usage AI à votre compte.

Source : Google API Keys Weren’t Secrets. But then Gemini Changed the Rules.

Vous souhaitez un accompagnement dans la sécurisation de vos APIs ?